Алгоритмы майнинга — набор правил, характерный для определенной криптовалюты (группы монет), применяемый для добычи коинов. От особенностей работы зависит эффективность получения цифровых денег на разном оборудовании — процессорах, видеокартах или аппаратуре АСИК. Знание особенностей алгоритмов упрощает процесс выбора криптовалюты для добычи и делает майнинг более эффективным.

Содержание статьи:

Что такое криптовалютный алгоритм — общие положения

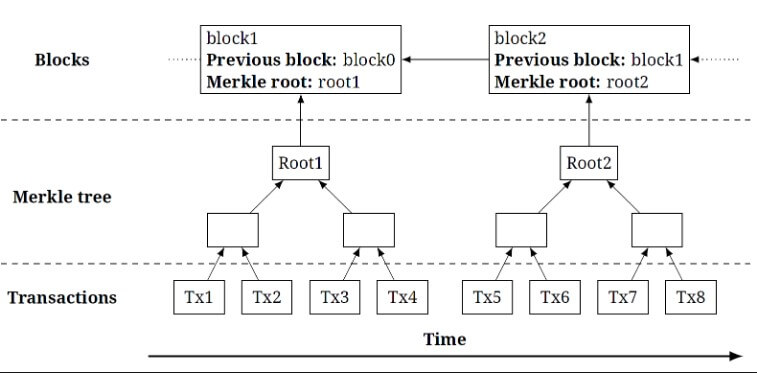

Алгоритмы майнинга криптовалют — особая структура (механизм шифрования), индивидуальная для разных цифровых денег. Эффективность зависит от мощности оборудования и возможности его применения для добычи конкретной монеты. В процессе работы майнеры используют аппаратуру с высоким хешрейтом, необходимым для нахождения единственно верного числа и формирования блока криптовалютной сети. Результат работы — премия за добытый блок.

Сегодня существует около тридцати алгоритмов майнинга, но к популярным относится не более десяти, которые лежат в основе популярных и востребованных в криптовалютном сообществе цифровых денег. Остальные применяются для «молодых» и невостребованных монет, поэтому в их рассмотрении нет смысла.

Алгоритмы для добычи на CPU

Для майнинга на CPU подходят различные протоколы, в том числе SHA-256, Scrypt и остальные. На них работают популярные цифровые деньги, к примеру, Биткоин, Лайткоин и другие, имеющие высокую сложность майнинга. Небольшая вычислительная мощность ЦП не позволяет конкурировать с видеокартами и АСИКами, поэтому пользователи вынуждены искать другие варианты. Для майнинга на процессоре подходят два алгоритма.

Yescrypt

Работает только две криптовалюты — GlobalBoost и Unitus. Указанные коины имеют небольшую цену и сложность майнинга, поэтому добывать их с помощью процессора не вызывает проблем. Главное — внимательно подойти к настройке оборудования и выбору пула для добычи коинов.

CryptoNight

Усовершенствованный алгоритм, разработанный на механизме консенсуса PoW. Первоначально создан для CryptoNight. Впоследствии появилась монета Bytecoin. В дальнейшем к этому перечню добавились криптовалюты Monero, Dashcoin и другие. В процессе создания разработчики ориентировались на защиту CryptoNight от централизации. Планировалось сделать майнинг цифровых денег доступным участникам с обычными ПК и защититься от АСИКов.

В отличие от Scrypt, в CryptoNight новые элементы цепи зависят от других узлов (полученных ранее). Для контроля необходимо два мегабайта оперативки (минимальный размер кэша для процессоров). Такая особенность исключает применение АСИКов для майнинга криптовалют, в том числе Монеро.

Дополнительные особенности CryptoNight заключается в повышенных требованиях к конфиденциальности (защите информации о пользователях) и высоких запросах к оперативке. Для сохранения анонимности применяется специальная схема, обеспечивающая сохранение информации об отправителе.

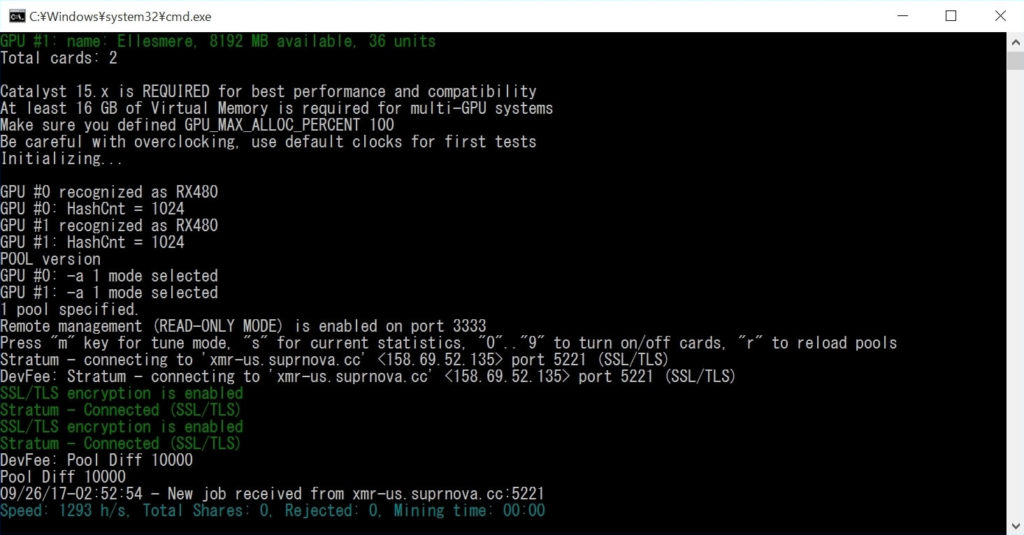

В CryptoNight работает принцип кольцевой подписи. Если кто-либо из участников подписал операцию, она принимается системой. В отличие от других алгоритмов, криптовалюты на CryptoNight хорошо майнятся на CPU с помощью программ XMR-Stak (для Монеро), Claymore’s CryptoNote и других. Для майнинга рекомендуется применять модели AMD, отличающиеся более высокой производительностью.

Важно учесть ответвления алгоритма CryptoNight — Lite, v1 и Heavy. Первый подходит для мобильных телефонов, второй предназначен для борьбы с ASIC-майнерами, а третий считается прямой противоположностью Лайт-версии.

Это главные алгоритмы для добычи на CPU. Для остальных протоколов применение CPU, как правило, нерентабельно (даже в случае применения современных ЦП).

Алгоритмы для АСИК

Первые ASIC-майнеры, созданные в 2014 году, сразу завоевали симпатию майнеров. Их преимущества заключались в компактности, минимальном потреблении энергии и высокой производительности, что важно для майнинга. Сначала АСИКи выпускались под SHA-256, но сегодня выбор устройств шире. Для добычи на ASIC-майнерах применяется шесть алгоритмов.

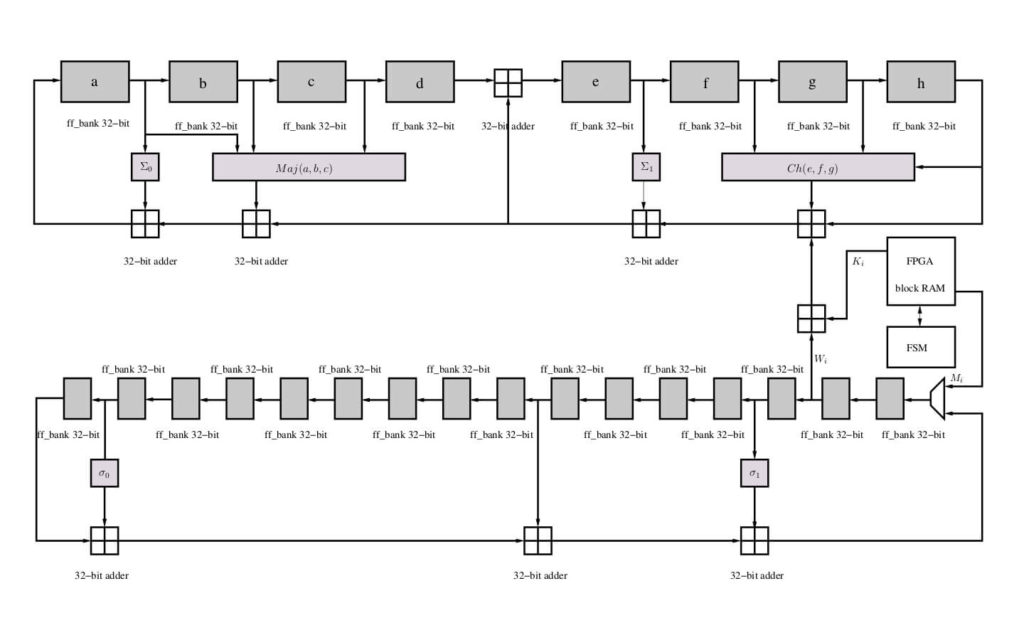

SHA-256

Для Bitcoin, Namecoin, Terracoin, Bitcoin Cash и ряда других цифровых монет. Аббревиатура протокола — «безопасный алгоритм хеширования». Выпуск второй версии SHA датируется 2001 годом, а основная сфера применения — использование в виде стандарта безопасности для АНБ Соединенных Штатов.

«Нулевая» версия SHA выпущена задолго до этого (в 1993 году), а спустя два года появилась SHA-1. Число 256 отражает величина сообщений (256 бит). Шифрованные сведения носят название хеш, а время обработки блока — около десяти минут. Новый блок появляется после подбора единственно правильного значения.

При небольшой сложности криптосети SHA-256 подойдет для майнинга на CPU. В ситуации с BTC или его форком (Биткоин Кэш) эффективность добычи равна нулю. Для майнинга новых коинов (в том числе Биткоин) применяются ASIC-майнеры.

К популярным моделям относится Bitmain AntMiner T9+, Bitmain AntMiner S9, Canaan AvalonMiner 821, Ebang Ebit E 10.1 Miner 18T. Производительность упомянутого оборудования от 10 до 18 ТХ/с в зависимости от модели.

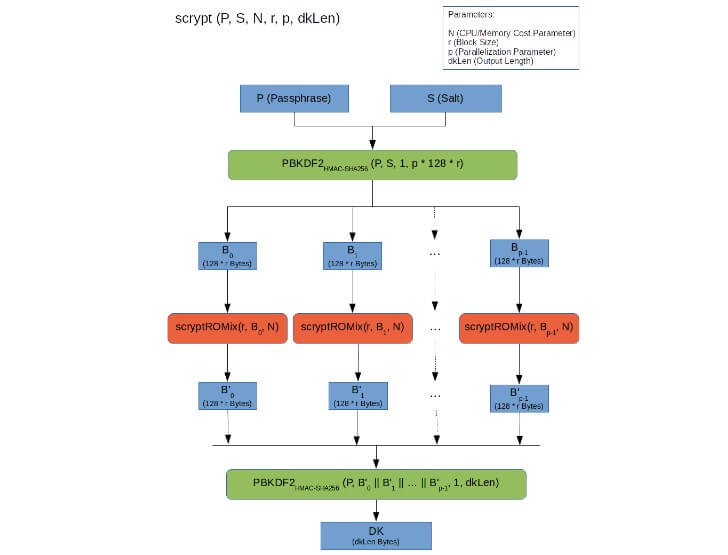

Scrypt

Первой криптовалютой после Биткоина стал Лайткоин, основанный на алгоритме Scrypt. Сегодня на этом протоколе работают разные криптовалюты: Novacoin, Verge, Dogecoin, Florincoin и другие. Протокол отличается большим количеством уровней, запускаемых с помощью процесса SHA-256.

Поиск хеша усложняется появлением шума из случайных цифр. При создании ключа применяется пароль, поэтому процесс взлома вызывает трудности. Атаковать систему путем подбора единственно верного значения не получится.

Использование Scrypt требует оборудования с большей оперативкой, поэтому АСИК-майнеры на Скрипт появились не сразу. Преимущества протокола заключаются в меньшем потреблении электричества и возможности добычи на более простом оборудовании, к примеру, процессорах или видеокартах. Из-за высокой сложности майнинга Лайткоина майнить эту криптовалюту с помощью CPU или GPU нерентабельно.

Особенность Scrypt в способности подменять величину хеша на меньший параметр. Этот фактор обеспечивает лучшую скорость работы. На формирование нового элемента цепи уходит около 30 секунд. Популярные программы для майнинга на алгоритме: CGMiner, SGMiner и другие.

Вместе с некоторыми АСИК-майнерами идет программное обеспечение, что упрощает задачу майнеру. Популярные ASIC, работающие на Scrypt, — Bitmain Antminer L3+, Innosilicon A6 LTC Master, Innosilicon A4+ LTC Master, BW L-21. Хешрейт указанных устройств составляет от 504 до 1230 МХ/с.

X11

Алгоритм, созданный в 2014 году. На нем работают Dash, CannabisCoin и Startcoin. Протокол создавался под криптовалюту Дарккоин, впоследствии переименованной в Даш. Создатель ставил задачей сделать алгоритм для майнинга, устойчивый к вычислительным мощностям АСИК-майнеров. Для этого в X11 было объединено 11 различных функций хеш. Разработчик — Эван Даффилд.

Стремления создателя не увенчались успехом — вскоре после АСИКов на Scrypt появились устройства для добычи Даш. Наиболее востребованные модели — Innosilicon A5 DashMaster, Pinidea ASIC X11 Miner DR-100, Bitmain AntMiner D3, iBeLink DM22G X11/Dash Miner. Производительность упомянутых аппаратов — от 19 до 32,5 ГХ/с.

Преимущества X11 заключаются в безопасности, небольшом пороге для входа и возможности для добычи на слабом оборудовании (для «молодых» коинов). Программа — CCMiner. Сегодня продолжена тенденция развития X11. Это вылилось в появление протоколов от Х12 и выше (до Х17). Их отличие заключается в большем числе применяемых функций.

Ethash

Уникальный алгоритм, созданный специально для майнинга Эфира. Разработка началась в 2013 году, но функционирует алгоритм с 2015 года (появился вместе с криптовалютой). В 2016 году произошел хардфорк. В результате выделился Эфириум Классик (майнинг цифровой монеты происходит на Ethash). Создатель — Виталик Бутерин.

Алгоритм Ethash работает следующим образом. Задача аппаратуры для добычи заключается в захвате элементов набора данных и их последующем объединении. Обновление информации происходит с периодичностью раз в 30 тысяч блоков. В процессе разработки алгоритма делался упор на устойчивость к АСИКам.

Первое устройство ASIC на Ethash появилось в 2018 году. Единственный представитель — Bitmain Antminer E3. Хешрейт — 190 МХ/с. Кроме АСИКов, для майнинга Эфириума можно применять мощные видеокарты NVIDIA, к примеру, 1080 Ti.

Equihash

Алгоритм майнинга Zcash, получивший популярность благодаря упомянутой криптовалюте. На протоколе, кроме Zcash, работают монеты Horizen, Bitcoin Gold, ZenCash и другие, которые пользуются меньшим спросом. Особенность Equihash заключается в повышенных требованиях к оперативной памяти (объем от 2 гигабайт и выше). Разработчики — Бирюков А. и Ховратович Д.

Суть протокола заключается в повышении шансов получения нужного хеша с увеличением числа участников. Вероятность нахождения равна два в степени «N» и разделенное на два. В 2017 году появился первый АСИК для майнинга монет на Equihash — Antminer Z9 mini, а еще через время AntMiner Z9. Производительность — от 10 кСол/с.

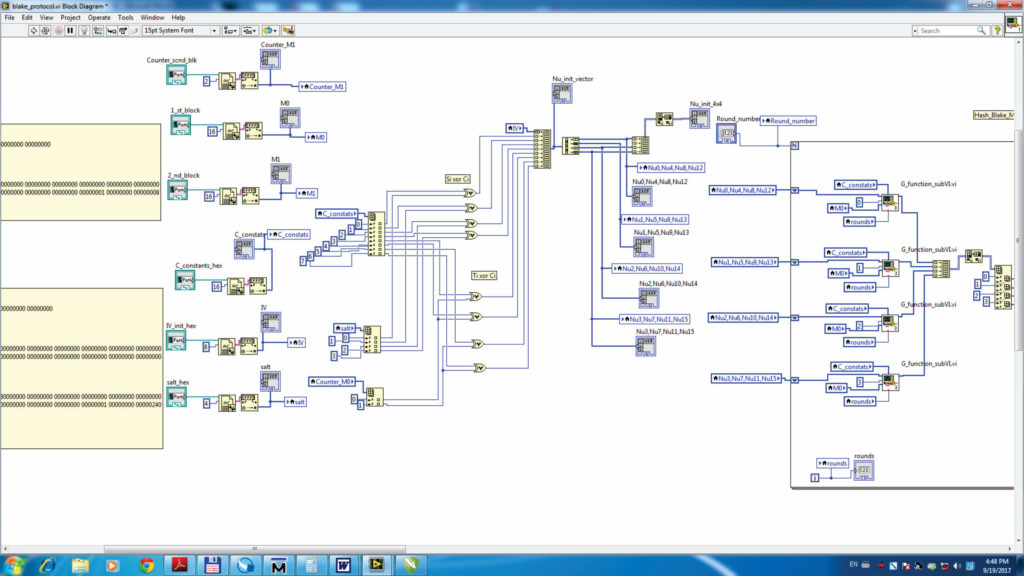

Blake-256 (r14 или r8)

Гибридные системы, обеспечивающие баланс между PoW и PoS. Оба алгоритма могут использоваться для добычи на видеокартах или АСИК-майнерах. Разработчиками считаются четыре человека — Хенцен Л., Омассон Ф, Фан Р., Майер В.

Преимущества: простота, понятный интерфейс, уменьшение требований к оборудованию, быстрая обработка данных и возможность настройки. Blake-256 надежно защищен от взлома, устойчив к увеличению размера хеша и защищен от атак со стороны внешнего канала.

На алгоритме работают следующие криптовалюты: Blakecoin, Decred, Dirac и другие. АСИК для добычи — AntMiner DR3. Производительность — 7,8 ТХ/с.

Для остальных алгоритмов ASIC-майнеры пока не изготавливаются.

Алгоритмы добычи на GPU

С появлением Биткоина в 2009 году майнеры приступили получению коинов на процессорах, но с повышением сложности переключились на использование видеокарт (графических процессоров). Оборудование отличается лучшей производительностью и способностью осуществлять большее число операций по поиску хеша. Хороший результат майнинга дают NVIDIA 1080 Ti (лучший представитель GPU на сегодня).

Для добычи на видеокартах подойдут Equihash, Ethash, SHA-256, Scrypt и другие протоколы. Многое зависит от сложности криптовалютной сети и популярности добываемой криптовалюты.

Дополнительно стоит выделить следующие алгоритмы:

- Groestl — алгоритм, используемый для добычи одноименной криптовалюты и Diamond. Специально разработан для участия в конкурсе функций SHA-3. В роли разработчиков выступила команда специалистов из Датского технического университета. Особенности: надежность и возможность использования процессоров для добычи криптовалют.

- Lara2z — алгоритм майнинга, разработанный для борьбы с майнерам и ботнетами. Сегодня применяется криптовалютами Zcoin, Inditex и Taler. В основе Lara2z лежит комбинирование Blake-256 и Lyra Преимущества: устойчивость к атакам, возможность внесения правок в основные настройки, высокая скорость обработки данных. На сегодня это самый холодный алгоритм майнинга, что обусловлено минимальным объемом используемого электричества. Lara2z устойчив к АСИК-майнерам, поэтому майнеры применяют видеокарты и программы SGMiner, Nemos Miner и другие.

Другие алгоритмы

При выборе алгоритмов для майнинга важно учесть и другие популярные протоколы:

- NeoScrypt — улучшенный вариант Scrypt. Задачей создания было уменьшение влияния АСИК-майнеров и возможность добычи с помощью более простых устройств. Особенность NeoScrypt заключается в небольшой сложности криптосети и добыче от 60 до 90 коинов за блок. Протокол отличается высокой скоростью операций благодаря быстрой аутентификации пользователей. Криптовалюты, работающие на NeoScrypt, — Feathercoin, GoByte, Desire и другие.

- Keccak — алгоритм, являющийся продолжением SHA-256. Его второе название — SHA-3. Окончание разработки приходится на 2013 год. Keccak нельзя назвать на 100 % устойчивым к АСИКам, поэтому появление устройств возможно. Из-за особенностей алгоритм не подходит для добычи на процессоре, поэтому для добычи криптовалют на Keccak все чаще применяются видеокарты.

- Quark — безопасный и надежный алгоритм, состоящий из шести параллельных процессов хеширования. Особенность делает протокол устойчивым к взлому и атакам злоумышленников. Quark создан в 2013 году Аумассоном, Мейером, Ная-Пласенсией и Хензеном. Плюсы заключаются в объединении PoS и PoW, поддержании экосистемы в нормальном режиме, защите от остановки работы системы. Криптовалюты: Quark, PIVX, Dimecoin.

Количество алгоритмов значительно больше, но рассмотренных вариантов достаточно для начала майнинга и выбора метода добычи.

Таблица криптовалют с алгоритмами

Для удобства сведем основные алгоритмы и приведем характерные для них криптовалюты.

| Алгоритм | Криптовалюты |

| SHA256 | Bitcoin (BTC), Peercoin (PPC), Namecoin (NMC), Crown (CRW), Bitcoin Cash (BCH) и другие. |

| Ethash | Ethereum (ETH), Metaverse (ETP), Ethereum Classic (ETC). |

| Scrypt | Litecoin (LTC), Verge (XVG), PotCoin (POT), DigiByte (DGB), Dogecoin (DOGE), Monacoin (MONA), ReddCoin (RDD), NAVCoin (NAV). |

| X11 | Dash (DASH), MonetaryUnit (MUE). |

| CryptoNight | Monero (XMR), Bytecoin (BCN), Electroneum (ETN), DigitalNote (XDN). |

| Lyra2R | Zcoin (XZC), Vertcoin (VTC). |

| Equihash | Zcash (ZEC), Bitcoin Gold (BTG), Komodo (KMD), ZenCash (ZEN). |

| Blake2b | Siacoin (SC). |

| Blake256 | Decred (DCR). |

| Keccak | SmartCash (SMART). |

| Groestl | Diamond (DMD). |